Sind Ihre Bilder, persönliche Erinnerungen, Briefe und Ihre Dokumente sicher?

In der heutigen digitalen Ära spielen Daten eine zentrale Rolle in unserem Leben. Ob es um persönliche Erinnerungen, wichtige geschäftliche Dokumente oder sensible Informationen geht, der Verlust von Daten kann verheerende Auswirkungen haben. Aus diesem Grund ist es von entscheidender Bedeutung, dass wir geeignete Maßnahmen ergreifen, um unsere Daten zu schützen. Und hier kommt das Backup ins Spiel.

Ein Backup ist eine Sicherungskopie unserer Daten, die erstellt wird, um den Verlust durch unvorhergesehene Ereignisse wie Hardwarefehler, Systemausfälle, menschliche Fehler oder sogar Naturkatastrophen zu verhindern. Es ist wie ein Sicherheitsnetz, das uns den Komfort und die Gewissheit gibt, dass unsere wertvollen Informationen jederzeit wiederhergestellt werden können.

Doch warum ist Backup Vertrauenssache?

Die Antwort liegt in der Zuverlässigkeit und Effektivität des Backup-Systems selbst. Wenn es um den Schutz unserer Daten geht, müssen wir darauf vertrauen können, dass das Backup-System seine Aufgabe erfüllt. Es muss robust, fehlerfrei und einfach zu bedienen sein. Andernfalls könnte ein fehlerhaftes Backup-System zu einer trügerischen Sicherheit führen, die sich als fatal erweisen kann, wenn der Ernstfall eintritt.

Ein vertrauenswürdiges Backup-System sollte mehrere wichtige Merkmale aufweisen. Zunächst einmal muss es zuverlässig sein. Es sollte in der Lage sein, regelmäßig und automatisch Sicherungskopien unserer Daten zu erstellen, um sicherzustellen, dass wir stets über aktuelle Versionen verfügen. Darüber hinaus sollte es die Möglichkeit bieten, frühere Versionen unserer Daten wiederherzustellen, falls wir versehentlich Änderungen vorgenommen haben oder Daten verloren gegangen sind.

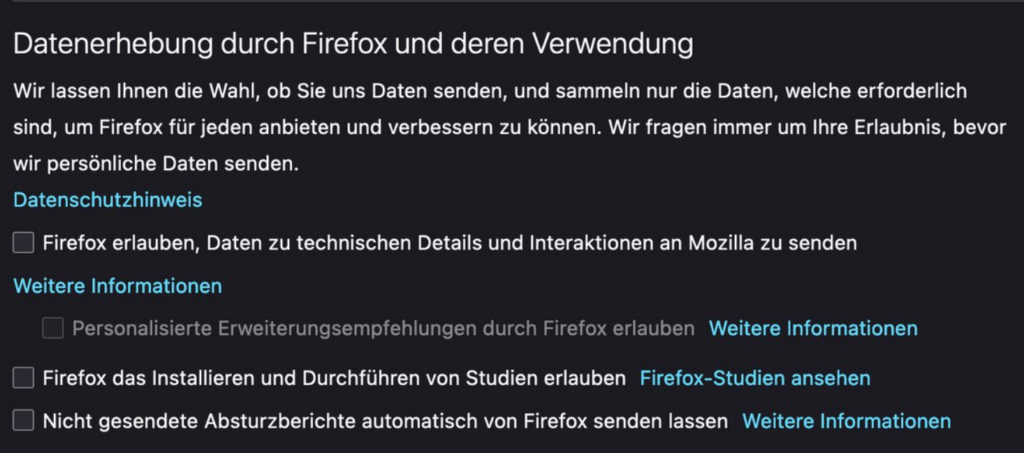

Ein weiteres wichtiges Merkmal eines vertrauenswürdigen Backup-Systems ist die Sicherheit. Unsere Daten enthalten oft sensible Informationen, die vor unbefugtem Zugriff geschützt werden müssen. Ein Backup-System sollte daher über robuste Verschlüsselungsmethoden verfügen und strenge Sicherheitsprotokolle implementieren, um sicherzustellen, dass unsere Daten geschützt sind, sowohl während der Übertragung als auch während der Speicherung.

Darüber hinaus ist die Benutzerfreundlichkeit ein entscheidender Aspekt eines vertrauenswürdigen Backup-Systems. Es sollte einfach zu bedienen sein, damit jeder unabhängig von seinem technischen Hintergrund problemlos Backups erstellen und wiederherstellen kann. Eine intuitive Benutzeroberfläche, klare Anweisungen und gegebenenfalls Kundensupport sind wesentliche Elemente, um das Vertrauen der Benutzer zu gewinnen. Im optimalen Fall sollte das Backup vollautomatisch ohne notwendige Benutzeraktion funktionieren.

Backup für Documents erfüllt all diese Voraussetzungen.

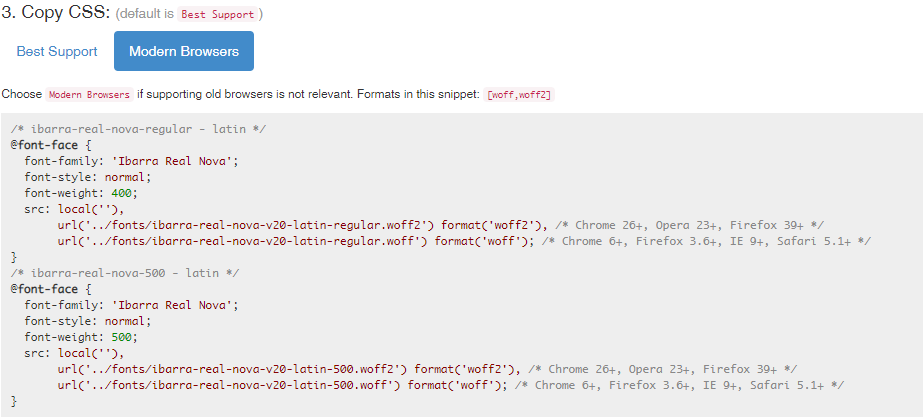

Die Backups erfolgen abgesichert und automatisch zweimal täglich ohne jedes Speicherlimit. Sie müssen hierzu nichts konfigurieren oder anpassen. Das System durchsucht Ihren Rechner im Hintergrund selbstständig nach allen zu sichernden Dokumenten (https://www.twosteps.net/backup.php#Dateitypen) und sichert diese für Sie. Durch die Aufbewahrungszeit von immer 28 Tagen stehen Ihnen jeweils 56 unabhängige Kopien pro Datei zur Verfügung.

Unlimitierter Speicher.

Ganz egal, ob Sie 1000, 10.000 oder 1.000.000 Dokumenten bei sich auf Ihrem Rechner haben. Ihr Speicher für die Sicherung ist nicht begrenzt und liegt sicher in Deutschland. Ihre Dokumente werden verschlüsselt und DSVGO-Konform verwahrt. Einen Datenverlust müssen Sie so nicht mehr fürchten!

Da wir von unserem System überzeugt sind und dies mehrfach einem Härtetest unterzogen haben, bieten wir Ihnen an, Backup für Documents kostenlos und unverbindlich für 30 Tage mit unbegrenzt viel Speicher zu testen. Wenn Sie Backup für Documents nach der Testphase weiter nutzen möchten, müssen Sie nichts unternehmen. Als Kunde der twosteps GmbH kostet Sie das Backup für Documents pro Monat weniger als eine Tasse Kaffee und ist jederzeit monatlich kündbar.

Innerhalb der Testphase genügt eine einfache E-Mail, um den Test des Backups für Documents zu beenden.

Die vollständige Liste der unterstützten Dateiarten finden Sie auf unserer Webseite unter Backup

Sie haben noch Fragen zum Backup für Documents? Gerne! Wir freuen uns auf Ihre Fragen!

Hinweis: Dieser Artikel wurde den Kunden als Newsletter zugestellt.